We received an inquiry from PlatOps regarding potential integration with our Exchange online. Due to our strict security protocols that prohibit non-secure authentication methods, I took the initiative to develop a script that utilizes MS Graph and Modern Auth for sending emails in a secure manner.

Continue readingHow to RDP on Windows 11 with a passwordless account

There is no straightforward way, but there is a workaround!

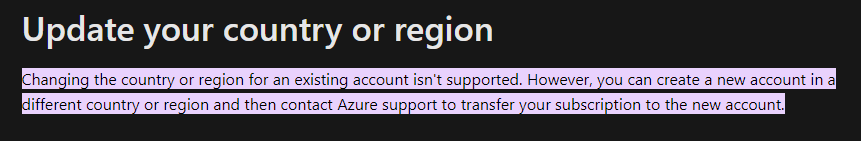

Continue readingHow to change country or region on your Azure account

It might not be a common issue for everyone, but I was travelling a lot in my life, and at some point when I was in New Zealand – I happened to create an Azure account to use with my MSDN offer, and it was created in NZD. It was fine until I moved to Ireland, and now, to keep the books tidy, I wanted to change my currency to EUR.

Microsoft docos and support stand firm that this is not possible to change your billing profile residency. However, looking under the hood, it appears to be possible with some digging in and PowerShell magic.

ADConnect permission issues with adminCount accounts

Once I was working on migrating Azure AD Connect from one server to another. After the migration, no matter that the account had rights on the SDadmin folder, some accounts failed to be updated with an insufficient rights error.

After some digging, I found that some accounts historically have adminCount set to 1 and inheritance turned off, so to fix that, I used the following script below:

Continue readingRemove extra keyboard layouts in Windows 11

You know this pain when some random keyboard layout pops out in languages and spoils your day. So here are some tricks on how to fix it.

Continue readingAll Civilization 5 world and natural wonders on the map

The time has come to localize and update this map. Now all wonders from the game are mapped on one map. 🙂

Continue readingUnable to promote a server to a domain controller

During one of the activities with the demo environment I faced an issue that I was unable to promote any server to DC, and was giving the errors:

ADPrep execution failed –> System.ComponentModel.Win32Exception (0x80004005): A device attached to the system is not functioning.

Check the log files in the C:\Windows\debug\adprep\logs\20220518075032 directory for detailed information.

How to activate the configuration server for disaster Azure recovery

By the standard way of imputing the new key into the activation form, you’ll get an error that this edition could not be upgraded. However, the MS guide stands for if you’d like to activate your Azure configuration server you’d need to do that through DISM:

And the command is simple as that:

Continue readingError after completing configuration of the RD Connection Broker server for high availability with windows server 2019 and SQL 2016

I was set up high availability for brokers with 2019 windows server and faced this error:

Could not create the database <DatabaseName>. Please check that the broker server has access to the SQL server, the path for -DatabaseFilePath parameter exists and contains the SQL Server database file, the connection to SQL database is correct and SQL database is online. See the SQL Server and broker event log for more details.How to install JunOS space on Azure VM

Due to some reasons, I had a task to install JunOS space on our Azure tenant, and that appeared to be not that straightforward as I thought. But definitely fun.

Continue reading